Suivi d'IP et vérification de géolocalisation pour les utilisateurs de crypto : comprendre les risques

mai, 14 2026

mai, 14 2026

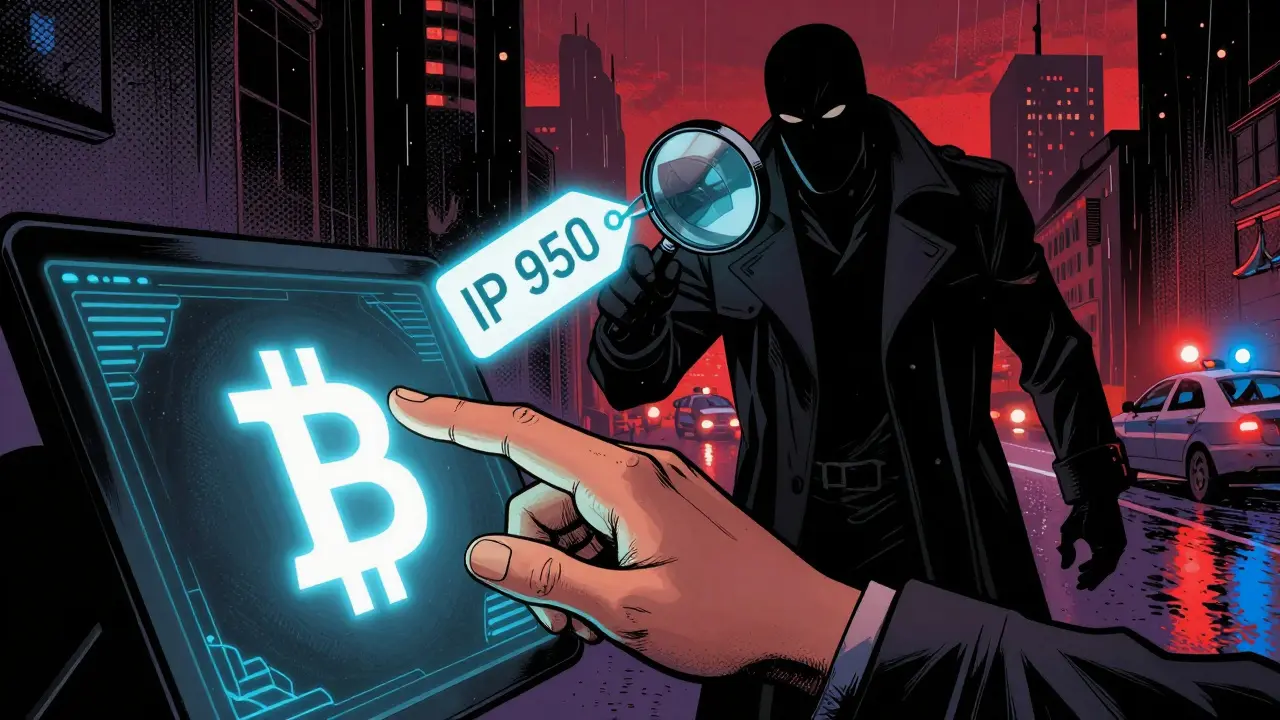

Vous pensez que vos transactions en Bitcoin sont anonymes parce que personne ne connaît votre nom ? Détrompez-vous. Derrière chaque adresse publique, il y a une empreinte numérique visible : votre adresse IP. En 2026, le suivi des adresses IP et la vérification de la géolocalisation sont devenus des outils standards pour les forces de l'ordre et les analystes de chaîne de blocs. Si vous utilisez des cryptomonnaies sans prendre de précautions spécifiques, votre localisation physique peut être révélée aussi facilement qu'un message sur les réseaux sociaux.

Cet article explique comment ces technologies fonctionnent, pourquoi certaines blockchains sont plus vulnérables que d'autres, et quelles mesures concrètes vous pouvez prendre pour protéger votre vie privée. Nous allons déconstruire le mythe de l'anonymat total et vous donner les clés pour naviguer dans cet environnement de plus en plus surveillé.

Comment fonctionne le suivi d'adresse IP sur les blockchains ?

Pour comprendre le risque, il faut d'abord saisir le fonctionnement technique des réseaux peer-to-peer (P2P). Quand vous envoyez des fonds, votre logiciel client doit annoncer cette transaction à tout le réseau. Pour cela, il se connecte directement à d'autres nœuds. C'est ici que le piège se referme : si un observateur malveillant ou une agence gouvernementale opère un de ces nœuds, il peut voir l'adresse IP de votre ordinateur au moment où vous diffusez la transaction.

Dès 2018, des chercheurs ont publié des études montrant qu'il était possible de lier une adresse Bitcoin à une adresse IP spécifique avec une précision surprenante. Ils utilisaient des modèles mathématiques, comme le classificateur naïf de Bayes, pour analyser les délais de propagation des messages. En gros, ils mesuraient combien de temps il fallait à votre transaction pour arriver chez eux par rapport aux autres. Plus le délai est court, plus vous êtes probablement proche du nœud espion. Cette méthode permet de réduire considérablement la zone géographique où se trouve l'utilisateur, passant d'une visibilité mondiale à une estimation locale précise.

Le problème majeur est que cette surveillance est invisible. Un nœud de surveillance se comporte exactement comme un nœud normal. Vous ne pouvez pas savoir qui écoute votre trafic réseau lors de la diffusion d'une transaction. Cela signifie que votre activité sur la blockchain est potentiellement corrélée à votre identité réelle dès le départ, avant même que la transaction ne soit confirmée par les mineurs.

La transparence de Bitcoin versus la confidentialité des alternatives

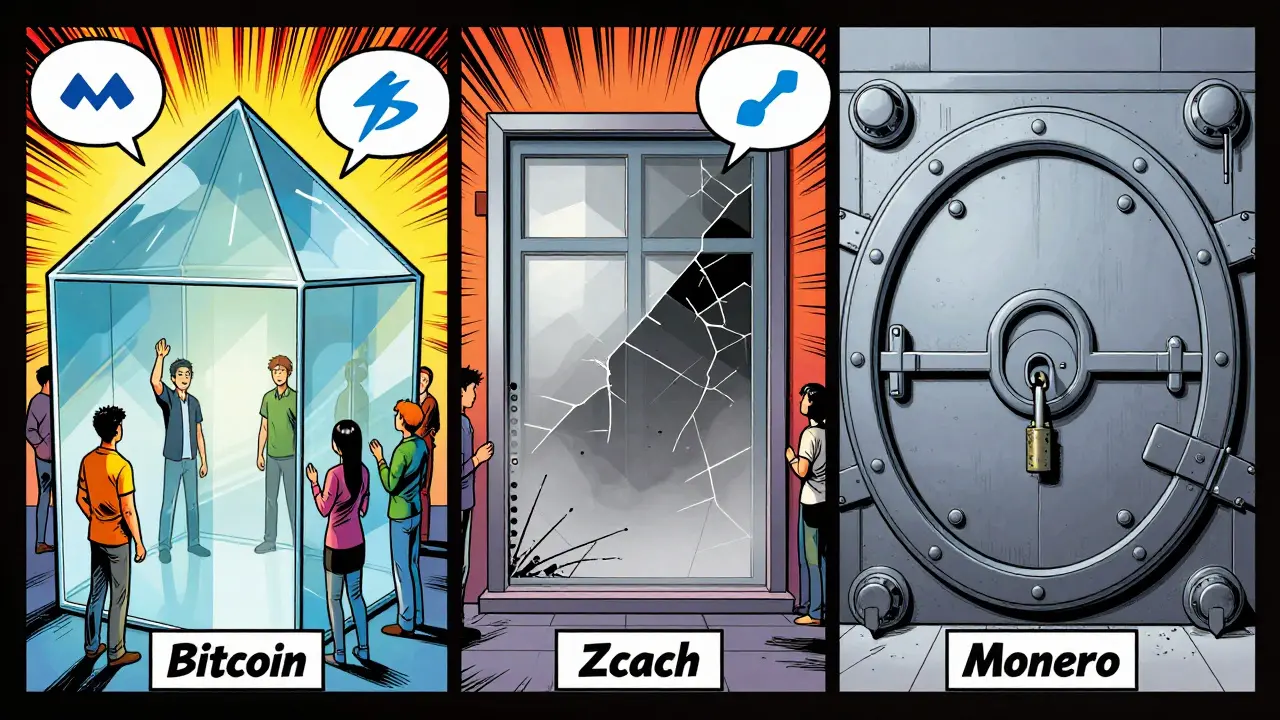

Toutes les cryptomonnaies ne réagissent pas de la même manière face au suivi d'IP. La structure même de la blockchain détermine votre niveau d'exposition.

| Cryptomonnaie | Niveau de Traçabilité | Résistance au Suivi d'IP | Particularités Techniques |

|---|---|---|---|

| Bitcoin | Élevé | Faible | Blockchain transparente ; propagation P2P directe exposant l'IP. |

| Zcash | Moyen à Élevé | Moyenne | Utilise les zk-SNARKs. Moins de 15% des transactions étaient entièrement protégées en 2023. |

| Monero | Faible | Élevée | Anonymat par défaut avec des réseaux de mélange intégrés (RingCT). |

Le Bitcoin reste la cible principale car son livre grand (blockchain) est publiquement consultable. Chaque transaction, chaque solde et chaque mouvement sont visibles. Bien que les noms ne soient pas attachés aux adresses, la corrélation entre l'IP et l'adresse brise ce voile de pseudonymat. Une fois que l'on sait quelle adresse appartient à qui, toute l'historique financier devient accessible.

Les monnaies dites "privées" offrent une meilleure protection, mais elles ne sont pas infaillibles. Zcash, par exemple, propose deux types d'adresses : les adresses transparentes (t-addresses), qui fonctionnent comme Bitcoin, et les adresses blindées (z-addresses), qui chiffrent les données grâce aux preuves à divulgation nulle de connaissance (zk-SNARKs). Le problème ? La plupart des utilisateurs négligent cette sécurité. Des études ont montré qu'une grande majorité des utilisateurs révèlent involontairement leur activité en utilisant des portefeuilles non compatibles ou en convertissant vers des adresses transparentes pour retirer leurs fonds sur des échanges régulés.

Monero est souvent cité comme la référence en matière de confidentialité. Contrairement à Zcash, la confidentialité est activée par défaut et impossible à désactiver. De plus, Monero utilise des techniques de mélange de transactions au niveau du protocole, rendant beaucoup plus difficile la corrélation directe entre l'émetteur et la destination via l'analyse de réseau simple. Cependant, même Monero fait face à des pressions réglementaires croissantes, avec des delistings sur certaines plateformes majeures.

L'impact de la réglementation et des analyses de chaîne de blocs

En 2026, le paysage réglementaire a radicalement changé. Les entreprises d'analyse de chaîne de blocs telles que Chainalysis, Elliptic et CipherTrace ne vendent plus seulement des logiciels ; elles fournissent des dossiers complets aux agences gouvernementales. Ces outils combinent les données de suivi d'IP avec des informations d'identification Know Your Customer (KYC) collectées par les bourses d'échange.

Voici comment la chaîne d'investigation fonctionne typiquement :

- Identification de l'IP : Un nœud de surveillance capture votre adresse IP lors de la diffusion d'une transaction suspecte.

- Géolocalisation : L'IP est traduite en une localisation approximative (ville, quartier, parfois immeuble) grâce aux bases de données des FAI.

- Corrélation Blockchain : Les outils d'analyse traquent les flux de fonds depuis cette adresse vers des services centralisés (comme Binance ou Coinbase).

- Révélations d'Identité : Lorsque les fonds arrivent sur une bourse régulée, l'identité de l'utilisateur est demandée via des mandats judiciaires.

Cette méthodologie a été utilisée avec succès pour identifier des fraudeurs fiscaux, des participants à des escroqueries et des acteurs du darknet. Les experts en cybersécurité soulignent que la technologie n'est plus réservée aux services secrets. Elle est désormais commercialisée et accessible à de nombreuses entités privées et publiques. La notion d'anonymat complet sur Bitcoin est donc techniquement obsolète pour l'utilisateur moyen.

Outils de protection : Tor, VPN et bonnes pratiques

Si le risque est réel, heureusement, des solutions existent pour masquer votre empreinte numérique. Il s'agit moins de cacher votre existence que de rendre la corrélation statistiquement invraisemblable.

Tor (The Onion Router) est l'outil de référence pour masquer votre adresse IP. En faisant rebondir votre connexion à travers plusieurs relais chiffrés, Tor empêche les nœuds voisins de voir votre véritable adresse IP. La plupart des portefeuiers Bitcoin modernes prennent en charge Tor nativement. Cependant, utiliser Tor seul présente un inconvénient : il ralentit considérablement la propagation de vos transactions. Un délai trop long peut empêcher votre transaction d'être incluse dans le prochain bloc, surtout si les frais de minerai sont faibles.

Une alternative populaire est l'utilisation d'un VPN (Réseau Privé Virtuel) de haute qualité. Un VPN masque votre IP derrière celle du serveur VPN. C'est plus rapide que Tor et plus facile à configurer. Mais attention : un VPN standard ne chiffre pas nécessairement tout votre trafic de manière optimale pour la confidentialité blockchain, et le fournisseur VPN conserve ses propres journaux. Si une autorité demande ces journaux au fournisseur VPN, votre identité peut être compromise. Choisissez un VPN qui garantit strictement l'absence de journaux (no-logs policy) et basé dans une juridiction respectueuse de la vie privée.

Il existe aussi des services de mixage (ou tumblers) qui mélangent vos bitcoins avec ceux d'autres utilisateurs pour brouiller la piste. Bien que cela puisse fonctionner pour de petits montants, ces services sont souvent ciblés par les régulateurs et peuvent être illégaux dans certains pays. De plus, ils introduisent un risque de contrepartie : vous devez faire confiance au service pour ne pas voler vos fonds.

Erreurs courantes à éviter absolument

Beaucoup d'utilisateurs commettent des erreurs simples qui annulent toutes leurs protections techniques. Voici les pièges à éviter :

- Publier son adresse Bitcoin publiquement : Ne mettez jamais votre adresse Bitcoin sur Twitter, Reddit ou un forum. Une fois liée à votre pseudo ou votre profil, votre historique entier devient public.

- Réutiliser les mêmes adresses : Utilisez une nouvelle adresse pour chaque réception. Cela empêche l'agrégation de tous vos fonds en un seul point visible.

- Négliger la sécurité du portefeuille : Même si votre IP est cachée, un malware sur votre ordinateur peut voler vos clés privées. La confidentialité réseau ne protège pas contre le vol direct.

- Surestimer la confidentialité de Zcash : Comme mentionné, la plupart des utilisateurs de Zcash utilisent encore des adresses transparentes par inadvertance. Vérifiez toujours que vous utilisez des adresses z:.

L'avenir de la surveillance cryptographique

L'armement technologique entre les défenseurs de la vie privée et les analystes ne cesse de s'intensifier. Les futures mises à jour de protocoles, comme le projet Lightning Network pour Bitcoin, pourraient offrir de nouvelles couches de confidentialité en permettant des transactions hors chaîne (off-chain). Cependant, tant que les points d'entrée et de sortie du réseau restent liés à des identités KYC, le risque de démasquage persiste.

Les chercheurs prévoient également l'essor de l'analyse comportementale. Au-delà de l'IP, les algorithmes apprendront à reconnaître les motifs de dépenses uniques à chaque utilisateur. Votre "style" de transaction deviendra votre signature digitale. Pour rester discret, il faudra peut-être adopter des habitudes de consommation très similaires à celles de milliers d'autres personnes, une tâche complexe pour la plupart des individus.

Est-ce que Bitcoin est vraiment anonyme ?

Non, Bitcoin est pseudonyme. Votre identité n'est pas attachée directement à votre adresse, mais votre adresse IP peut être liée à cette adresse lors de la diffusion des transactions. Avec les bons outils d'analyse, il est possible de reconstituer votre identité réelle.

Un VPN suffit-il pour protéger ma vie privée crypto ?

Un VPN aide à masquer votre adresse IP, mais il n'est pas une solution miracle. Si votre fournisseur VPN garde des journaux, votre identité peut être compromise. De plus, le VPN ne protège pas contre l'analyse de la chaîne de blocs elle-même. Il est recommandé de combiner un VPN fiable avec d'autres mesures comme Tor ou l'utilisation de Monero.

Quelle est la différence entre Zcash et Monero en termes de confidentialité ?

Zcash offre une confidentialité optionnelle via des adresses blindées, mais la majorité des utilisateurs utilisent encore des adresses transparentes. Monero, lui, impose la confidentialité par défaut pour toutes les transactions, rendant la traçabilité beaucoup plus difficile sans effort supplémentaire de l'utilisateur.

Comment les forces de l'ordre localisent-elles les utilisateurs de crypto ?

Elles utilisent des nœuds de surveillance pour capturer les adresses IP lors de la diffusion des transactions, puis corréllent ces IPs avec des données de géolocalisation. Ensuite, elles suivent les flux de fonds jusqu'à des échanges régulés où les identités sont connues grâce aux procédures KYC.